Le comportement est la nouvelle référence

vivons un changement de paradigme dans la façon dont nous prouvons que nous sommes qui nous prétendons être en ligne. Au lieu de demander Que sais-tu ? (mot de passe, code PIN, nom de jeune fille de la mère) ou À quoi ressemblez-vous? (Face ID, empreinte digitale) la question est devenue Comment vous comportez-vous ?

L’IA générative et les progrès de la technologie des logiciels malveillants tels que les RAT (chevaux de Troie d’accès à distance) ont permis aux cybercriminels d’étendre leurs attaques et même de contourner les mesures de sécurité telles que Face ID ou MFA, autrefois considérées comme à toute épreuve.

L’analyse biométrique comportementale devient désormais une pratique courante dans les banques, qui sont tenues de couvrir les pertes liées à la cybercriminalité à moins que les mesures de sécurité qu’elles mettent en place ne répondent aux défis de ces nouvelles surfaces d’attaque.

Théorie du contrôle moteur computationnel

Lorsque vous faites défiler un menu déroulant ou faites glisser un curseur sur votre téléphone, votre cerveau exécute une boucle de rétroaction complexe, corrigeant les erreurs imperceptibles sur le chemin à mesure que vous parcourez chaque millimètre et milliseconde inconscient du geste.

À ses débuts, la biométrie comportementale cherchait à différencier le comportement humain du comportement des robots. Les chercheurs ont vite découvert que la même technologie pouvait également être appliquée pour distinguer le comportement d’un humain de celui d’un autre humain.

La théorie computationnelle du contrôle moteur, un domaine multidisciplinaire qui combine les neurosciences avec la biomécanique et l’informatique, fournit aux chercheurs le cadre nécessaire pour comprendre les caractéristiques les plus discriminantes du comportement humain.

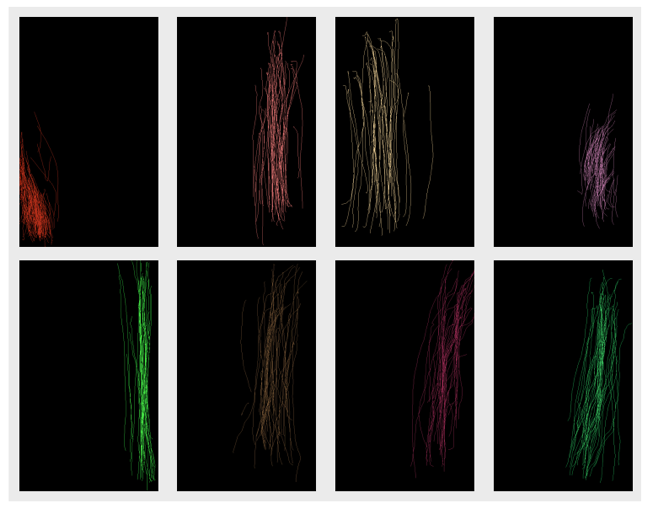

La recherche montre que ce que nous considérons comme « robotique » – ces corrections neuronales inconscientes – sont en réalité ce qui rend le profil comportemental d’une personne si impossible à recréer. Une étude réalisée en 2012 à l’Université de Californie à Berkeley intitulée Touchalyticsqui a analysé les modèles de défilement de 41 participants alors qu’ils parcouraient du texte et des images sur leurs smartphones, a prouvé qu’après seulement 11 mouvements de défilement, les modèles comportementaux pouvaient identifier un utilisateur spécifique du groupe sans erreur.

Annonces numériques

L’étude de Berkeley identifie 30 caractéristiques comportementales propres aux habitudes de défilement de chaque utilisateur, notamment la longueur du trait, la trajectoire, la vitesse, la direction, la courbure, le temps entre les coups et même la zone du doigt utilisée par chaque participant s’est avérée unique. Par exemple, certains utilisateurs s’arrêtent complètement lorsqu’ils lèvent le doigt à la fin d’un défilement. D’autres se lèvent alors que le doigt est encore en mouvement dans ce que les scientifiques appellent le parchemin « balistique ».

Mais l’intelligence comportementale va bien au-delà du défilement. Les rythmes de frappe, la navigation dans les champs et même les changements imperceptibles dans la façon dont un utilisateur tient son téléphone distinguent un utilisateur d’un autre.

La course aux armements de l’IA

Certains signaux comportementaux, pris isolément, peuvent aider les banques à détecter des fraudes évidentes. Un appareil trouvé à l’envers lors d’une transaction, par exemple, est un signal d’alarme majeur. Des vitesses de frappe surhumaines, des mouvements de curseur incroyablement droits ou des appareils lançant une transaction en mode écran de verrouillage peuvent également déclencher l’alarme.

Cependant, les systèmes de biométrie comportementale sont bien plus que des systèmes basés sur des règles. À l’aide de l’algèbre linéaire et des statistiques, les modèles d’IA peuvent combiner des signaux d’interface homme-machine très nuancés pour créer des modèles spécifiques à l’utilisateur qui authentifient en permanence un utilisateur, même après avoir traversé les passerelles ponctuelles, telles que les connexions ou FaceID.

Au AppGate Center of AI Excellence – où je travaille en tant qu’ingénieur en apprentissage automatique – nous formons des modèles comportementaux spécifiques aux utilisateurs basés sur les données des capteurs de téléphones portables. Ces modèles nous permettent de fournir une analyse en direct pour savoir si les mouvements sur votre appareil, ou sur tout appareil connecté à votre compte bancaire, correspondent réellement à vous.

Nos modèles de détection d’anomalies spécifiques à l’utilisateur, combinés à des signaux globaux basés sur des règles, aident les banques à se protéger contre les attaques de prise de contrôle de compte (ATO) et de prise de contrôle de périphérique (DTO). Dans de nombreux cas, les modèles comportementaux offrent une meilleure protection que les marqueurs biométriques traditionnels, tels que les empreintes digitales ou la technologie de reconnaissance faciale.

Cyber-chaîne d’approvisionnement

Les personnes âgées sont de loin les victimes les plus courantes d’usurpation de compte (ATO) ou d’usurpation d’identité. L’attaque traditionnelle est généralement une opération en plusieurs étapes et multi-entités, commençant souvent par une URL de phishing ou une ingénierie sociale (manipulation psychologique bien documentée par téléphone) par laquelle les criminels récupèrent les informations d’identification d’une victime et les vendent à une ou plusieurs organisations criminelles différentes sur de vastes marchés du Web sombre, tels que le célèbre Marché Genèseun forum du dark web qui a hébergé plus de 80 millions d’identifiants volés à plus de 2 millions de personnes.

Ces empreintes numériques sont échangées sur le marché comme une marchandise courante et changent souvent de mains plusieurs fois avant d’atteindre le développeur ou le robot qui tente réellement de pirater votre compte. Cette chaîne d’approvisionnement complexe rend beaucoup plus difficile pour les autorités d’identifier le ou les coupables une fois la fraude signalée.

L’ATO commun signifie que les criminels contournent l’authentification ponctuelle (connexion) à partir d’un appareil distinct, généralement inconnu de la banque. Cependant, les mesures de cybersécurité standard utilisées par la plupart des banques exploitent une certaine forme d’intelligence des appareils, d’OTP, de MFA ou d’autres vérifications des appareils pour arrêter une attaque. Mais de nouvelles tendances, plus effrayantes, émergent, dans lesquelles les criminels peuvent rendre ces méthodes obsolètes.

Surfaces d’attaque émergentes

Il existe aujourd’hui des logiciels malveillants capables d’intercepter les formulaires en ligne, d’enregistrer à distance les clés pendant que vous tapez et même de pirater directement votre téléphone pour intercepter les MFA dans ce qu’on appelle Device Takeover (DTO), le cousin terrifiant d’ATO. Et avec l’essor de l’IA générative, la crainte selon laquelle les cybercriminels ne font que commencer se réalise.

Par exemple, un outil deepfake utilisé dans le monde de la cybercriminalité appelé ProKYC permet aux acteurs malveillants de contourner l’authentification à deux facteurs, la reconnaissance faciale et même les contrôles de vérification en direct à l’aide de fausses vidéos. Un célèbre RAT (Remote Access Trojan) appelé BingoModdistribué via smishing (URL de phishing par SMS), se fait passer pour une application antivirus légitime sur les téléphones Android, en exploitant les autorisations sur l’appareil qui permettent à un acteur malveillant distant de voler discrètement des informations sensibles, telles que des informations d’identification et des messages SMS, et d’exécuter des transferts d’argent provenant du téléphone infecté.

Une fois l’appareil compromis, toutes les formes traditionnelles de vérification de la banque sont sous le contrôle total de l’attaquant. Du point de vue de la banque, l’empreinte digitale de l’appareil est correcte, l’adresse IP est correcte, les codes MFA et les applications d’authentification s’alignent tous. En raison de la montée de l’ingénierie sociale, même les questions de sécurité, comme le nom de jeune fille de votre mère, n’apportent que peu de réconfort.

Cela implique que la seule garantie contre la cybercriminalité est l’authenticité du comportement humain d’un individu.

Authentification continue, moins d’interruptions

La sophistication croissante des cyberattaques, et par conséquent une cybersécurité plus sophistiquée, a conduit à un résultat positif pour les clients des services bancaires en ligne : une meilleure expérience utilisateur.

Étant donné que les modèles comportementaux peuvent authentifier les utilisateurs en continu, le besoin d’envoyer constamment des MFA ou des OTP diminue et une session bancaire légitime se déroule en réalité beaucoup plus facilement pour les clients.

Le produit sur lequel je travaille actuellement, appelé 360 Risk Control, fusionne les signaux provenant de la détection des robots, de l’intelligence des appareils, des modèles de biométrie comportementale des ordinateurs de bureau et de la biométrie comportementale des appareils mobiles en une seule analyse continue d’évaluation des risques qui s’exécute tout au long de chaque session bancaire, bien après l’authentification ponctuelle (par exemple, connexion, FaceID).

Lorsque les signaux de risque augmentent, le système peut intensifier l’authentification, demander une vérification supplémentaire ou même interrompre complètement la transaction. Mais lorsque le comportement correspond au profil établi de l’utilisateur, la session se poursuit de manière transparente.

De cette manière, la biométrie comportementale représente un changement radical, d’active (les utilisateurs doivent faire quelque chose) à passive (le comportement naturel devient l’identifiant), de l’authentification ponctuelle à l’authentification continue, des expériences utilisateur fragmentées aux flux de travail utilisateur intrinsèques et sûrs.

Lectures complémentaires :

« Touchalytics » – https://arxiv.org/pdf/1207.6231

« ProKYC » – https://www.catonetworks.com/blog/prokyc-writing-deepfake-tool-for-account-fraud-attacks/

« BingoMod » – https://www.cleafy.com/cleafy-labs/bingomod-the-new-android-rat-that-steals-money-and-wipes-data

Rapport du FBI sur la criminalité sur Internet – https://www.ic3.gov/AnnualReport/Reports/2024_IC3Report.pdf